1. 최근 쿠팡 개인정보 유출 파장과 의미

이번 사건은 단순한 실수가 아니다. 대규모 온라인 생활이 가진 취약점이 한꺼번에 드러난 순간이다. 고객의 이름과 연락처와 주소가 바깥으로 나갔다.

구매 이력 일부도 함께 나갔다. 결제 정보와 로그인 비밀번호는 포함되지 않았다는 설명이 나왔다. 그럼에도 불안은 크다.

사회적 신뢰는 작은 구멍에서 빠져나간다. 쿠팡 개인정보 유출과 보안 관련주는 그래서 시장과 정책과 일상 모두의 화두가 됐다. 사이버 보안은 더 이상 뒷전이 아니다.

지금은 기업의 기본 체력이다. 파장은 세 갈래로 번졌다. 고객은 스팸과 표적 사기에 노출됐다.

기업은 평판과 비용의 부담을 한꺼번에 떠안았다. 규제 당국은 점검의 강도를 높일 수밖에 없다. 데이터 유출은 한 번의 사건으로 끝나지 않는다.

사후 악용이 길게 이어진다. 그래서 초기 대응의 속도와 범위가 중요하다. 알림과 차단과 보완이 동시에 진행되어야 한다.

쿠팡 개인정보 유출과 보안 관련주는 이 교차지점에서 관심을 받는다. 투자와 보호가 한 줄로 묶이는 장면이다.

2. 왜 지금 보안 관련주가 급부상하는 이유

시장 반응은 빠르고 단순했다. 위험이 확인되자 지갑이 움직였다. 소프트캠프 주가는 발표 직후 약 30퍼센트 급등하며 상한가를 기록했다.

지니언스는 약 11에서 12퍼센트 상승했다. 한싹은 7에서 11퍼센트 구간에서 강세를 보였다. 싸이버원은 19퍼센트대 오름세를 나타냈다.

샌즈랩과 라온시큐어도 동반 상승했다. 이름이 알려진 보안주는 모두 주목을 받았다. 쿠팡 개인정보 유출과 보안 관련주는 이렇게 뉴스와 수급이 겹치며 강한 탄력을 얻었다.

이유는 명확하다. 이번 사고는 외부 침입만의 문제가 아니다. 내부 접근 권한 관리와 인증 취약점이 함께 노출됐다.

기업들은 동일 위험을 즉시 점검해야 한다. 계정 관리와 키 관리와 접근 통제가 바로 대상이다. 예산은 위기에서 먼저 풀린다.

규제 준수와 계약 요구도 늘어난다. 보안 사업자는 점검과 구축과 운영을 한꺼번에 제안할 수 있다. 쿠팡 개인정보 유출과 보안 관련주는 이 필수 지출의 흐름을 선반영했다.

테마가 아니라 수요의 변화라는 인식이 힘을 보탰다.

3. 쿠팡 유출 경위와 확인된 주요 사실관계

확인된 규모는 크다. 유출된 계정은 약 3370만 개다. 국내 성인 인구의 대략 3분의 2에서 3분의 3 수준으로 추정된다.

포함된 정보는 고객 이름과 이메일과 전화번호와 배송지 주소다. 일부 주문 정보도 포함되었다. 결제 정보는 포함되지 않았다는 회사 설명이 나왔다.

로그인 비밀번호도 포함되지 않았다는 설명이 뒤따랐다. 사실관계의 골자는 여기까지다. 나머지는 조사에서 더 밝혀질 것이다.

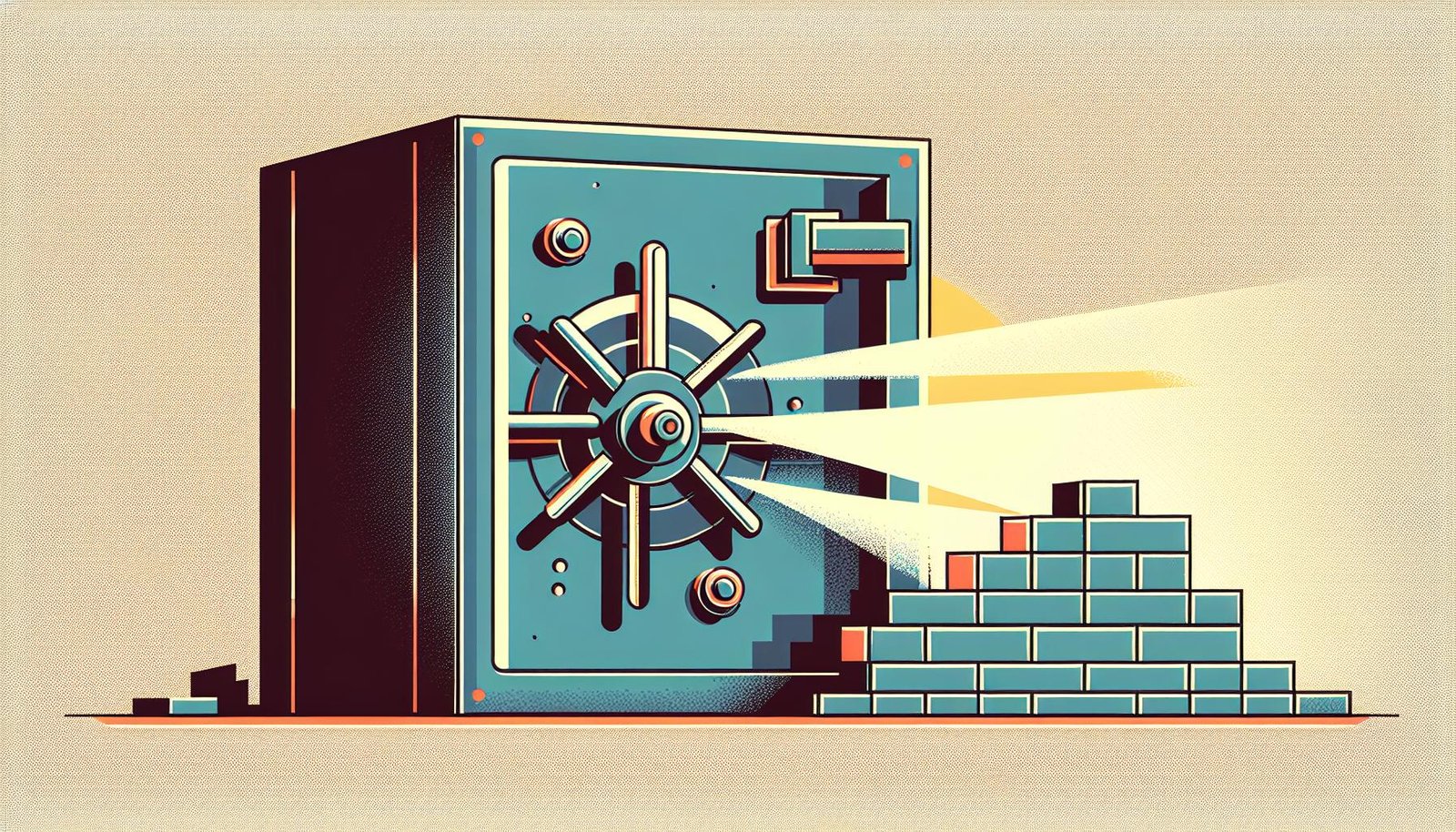

유출 경로는 인증 취약점 악용이 지목된다. 수사 당국은 2025년 6월 24일경 해외 서버를 통한 비인가 접근이 시작된 것으로 본다. 침해는 최대 5개월 가까이 지속된 것으로 추정된다.

회사는 내부 점검으로 같은 해 11월 18일에 유출을 확인했다. 다음날과 그 다음날 사이 관련 기관에 신고와 보고를 진행했다. 전직 직원이 퇴사 후 인증키로 접속했다는 정황 보도도 나왔다.

과거 SK텔레콤 사건의 약 2324만 명보다 큰 규모다. 이번 건은 기록을 새로 쓴 사건으로 남게 됐다.

4. 피해 범위와 유출 데이터 유형 위험도

이름과 연락처와 주소가 노출되면 위험이 달라진다. 스팸과 피싱은 기본이 된다. 배송 주소와 주문 정보가 묶이면 표적 사기가 쉬워진다.

일상 동선과 관심사가 추정되기 때문이다. 모바일 문자와 메신저를 이용한 링크 유도도 늘어난다. 이 경우 2단계 인증을 요구하는 위장 페이지가 흔하다.

직접 결제 정보가 새지 않았어도 금전 피해로 이어질 수 있다. 사회공학 기법은 정보를 조합해 신뢰를 가장하기 때문이다. 데이터 유출의 피해는 시간차를 두고 늘어난다는 점이 부담이다.

다만 제한도 있다. 결제 정보와 비밀번호가 없다는 점은 큰 방어선이다. 즉시 계정 탈취와 결제 도용의 위험은 낮아진다.

그렇지만 계정 복구 절차를 노리는 공격은 남아있다. 이름과 연락처는 본인 확인 절차와 접점을 만든다. 고객은 의심 연락을 모두 끊고 앱 내 공지를 통해서만 확인해야 한다.

기업은 알림 범위를 넓히고 사칭 차단 메시지를 반복해야 한다. 침해 사고는 두 번째 공격이 더 아프다. 1차 정보가 2차 범죄의 연료가 되기 때문이다.

5. 당국 조사와 쿠팡 대응 및 재발 방지 조치

개인정보보호위원회와 과학기술정보통신부와 경찰은 합동으로 들여다보고 있다. 위법 여부와 통지 절차와 보호 조치의 적정성이 핵심 쟁점이다. 과징금과 시정명령 가능성도 거론된다.

로그의 보존과 분석 강도도 점검 대상이다. 조사 결과는 다른 대형 플랫폼의 기준선이 된다. 이번 건은 기준을 높이는 계기가 될 것이다.

사이버 보안과 정보보호의 의무가 더 구체화될 전망이다. 기업 대응도 속도전이 중요하다. 접근 경로를 즉시 차단해야 한다.

노출된 키는 모두 폐기해야 한다. 권한을 재설계하고 만료 주기를 짧게 가져가야 한다. 모든 관리자 계정에 다중 인증을 강제해야 한다.

이상 징후 탐지를 24시간으로 전환해야 한다. 고객 통지와 안내 페이지를 정비하고 사칭 경고를 반복해야 한다. 재발 방지책은 조직과 기술과 절차의 삼박자로 구성되어야 한다.

이번 사건을 계기로 관리자 권한과 운영 키의 생애 관리가 표준으로 자리 잡아야 한다.

6. 사실과 쟁점 분리하기 오해와 프레임 점검

먼저 확인된 사실을 정리한다. 유출 계정은 약 3370만 개다. 이름과 이메일과 전화번호와 배송지 주소와 일부 주문 정보가 포함됐다.

결제 정보는 포함되지 않았다. 로그인 비밀번호도 포함되지 않았다. 비인가 접근은 2025년 6월 24일경 시작된 것으로 추정된다.

확인은 같은 해 11월 18일에 이루어졌다. 신고는 다음날과 그 다음날에 진행됐다. 여기까지는 공개된 내용이다.

이제 오해를 덜어내자. 이번 사건을 단순 해킹으로만 부르면 처방이 틀어진다. 접근 권한의 관리 실패와 인증 취약점의 결합이라는 점이 더 중요하다.

내부자 위험의 가능성도 조사 중이다. 그래서 기술만으로는 해결되지 않는다. 권한 최소화와 업무 분리와 점검 문화가 함께 가야 한다.

책임의 경중은 조사 결과가 말해줄 것이다. 지금 필요한 것은 구조의 수선이다. 쿠팡 개인정보 유출과 보안 관련주는 그 구조 변화에 기대가 실린 이름이다.